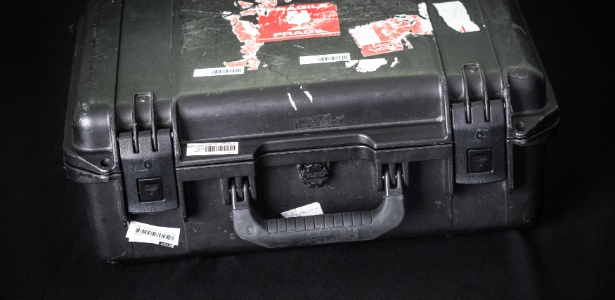

PF usa "maleta espiã" para invadir celulares em casos que vão de Lava Jato a pedofilia

Quando a Polícia Federal apreendeu, no final de 2015, todos os telefones celulares do então presidente da Câmara dos Deputados, Eduardo Cunha (PMDB-RJ) --antes de ele ser afastado do mandato pelo STF (Supremo Tribunal Federal) e preso por decisão do juiz Sérgio Moro na Operação Lava Jato--, aliados temiam que o conteúdo de conversas armazenadas nos aparelhos pudessem complicar a vida dele e de seus interlocutores com a Justiça criminal. Na ocasião, Cunha chegou a declarar que não estava preocupado, pois não havia nada comprometedor guardado nos aparelhos.

Um ano e meio após a apreensão dos celulares e com o ex-deputado preso e condenado na Lava Jato, além de respondendo a outros processos e inquéritos, a Justiça retirou o sigilo das informações e veio a público que a PF, de fato, encontrou indícios comprometedores em conversas extraídas de um celular de Cunha.

Na Operação Zelotes, informações contidas nos celulares de diversos suspeitos foram determinantes para a abertura do processo do BankBoston, no qual funcionários do banco, Receita Federal, advogados e ex-conselheiros do Carf (Conselho Administrativo de Recursos Fiscais) são acusados de livrar o banco em cerca de R$ 500 milhões em multas fiscais por meio de um esquema de corrupção.

No ano passado, a PF, por meio do Instituto Nacional de Criminalística, investiu R$ 440 mil na renovação de 25 licenças de uso para uma tecnologia israelense que está ajudando na investigação de crimes que vão da Operação Lava Jato a assassinatos e casos de pedofilia e tem ganhado mais importância conforme as pessoas concentram informações nos telefones celulares.

Trata-se do Ufed (Dispositivo de Extração Forense Universal, em tradução livre da sigla em inglês), uma espécie de "maleta espiã" que reúne um conjunto de hardwares e softwares capazes de invadir celulares e extrair informações como lista de contatos, fotos, áudios, vídeos e histórico de e-mails, navegadores e páginas de busca, além de conversas e informações em aplicativos como WhatsApp e Facebook. Com auxílio do equipamento, a extração dos dados é feita independentemente do uso de senhas e criptografia.

É possível também recuperar dados apagados --incluindo mensagens em aplicativos-- e que estejam nas "nuvens" do usuário acessadas a partir do celular, além de todos os registros do GPS e em antenas. As "nuvens" são espaços em servidores compartilhados onde fica armazenada uma série de dados. O equipamento também é utilizado para extrair dados de tablets.

A maleta é capaz de invadir praticamente qualquer celular de qualquer geração: de iPhones da Apple a telefones que usam o sistema operacional Android, do Google, passando pelo Windows Phone, da Microsoft, e diversas marcas e sistemas operacionais menos conhecidos, a maioria chineses.

Não funciona à distância

A tecnologia não funciona à distância: é necessário que o aparelho celular seja conectado fisicamente à maleta para a invasão ser concretizada. A PF usa os equipamentos pelo menos desde 2012, a um custo de cerca de R$ 500 mil por ano para renovação das licenças de uso.

"O laboratório em Israel levou cerca de duas semanas para conseguir quebrar as defesas e fazer a extração lógica de um iPhone 7 depois que o modelo foi lançado", conta Felipe Oliveira, gerente de vendas para a América Latina da Cellebrite, a empresa israelense fabricante da "maleta espiã", a única com estes recursos disponível no mercado.

"O Android novo levou um pouco mais, entre 15 e 20 dias para conseguirmos entrar e extrair tudo", diz. "Enviamos para os laboratórios em Israel, Estados Unidos ou Alemanha os aparelhos que por ventura algum cliente não consiga extrair, e lá ele é quebrado mais cedo ou mais tarde", afirma. Algumas técnicas e ferramentas utilizadas para extração dos dados, em casos extremos, podem comprometer a integridade das informações. As empresas de tecnologia não comentam o tema (leia mais abaixo).

"O telefone é a nova fronteira da investigação forense"

"Hoje praticamente todas as informações relevantes sobre alguém estão no telefone celular dessa pessoa", afirma Oliveira.

"As possibilidades de investigação a partir do celular de um suspeito são muito amplas. O telefone tem contatos, conversas, compras, navegações e pesquisas e até por onde o dono andou. É a nova fronteira da investigação forense. O programa cruza dados de vários aparelhos e é capaz de dizer quem conversou com quem, quando e até puxar pelos registros do GPS os lugares por onde os aparelhos analisados passaram, se estiveram juntos... a extração é completa."

Segundo Oliveira, o equipamento é certificado dentro dos parâmetros da legislação brasileira para que as informações conseguidas por meio dele sejam aceitas como provas em tribunais. "O sistema não tem a habilidade de alterar nenhum dado, ele apenas faz a leitura. É reconhecido e aceito como forma segura e à prova de fraudes de extrair informações de aparelhos no mundo todo."

"Algumas vezes não é possível extrair 100% do conteúdo, como quando o dado apagado foi sobrescrito, por exemplo. Mas os metadados das conversas [registros de comunicações com data, hora, local e qual número ou perfil falou com qual], mais importantes até que o conteúdo, não somem nunca", diz Oliveira.

O executivo afirma que a solução vem com um poderoso software de cruzamento e análise dos dados, mas que a tecnologia não resolve tudo sozinha. "Se não houver estrutura, gente em quantidade adequada e com qualificação para fazer estas análises e cruzar estes elementos com outros aspectos das investigações, o Ufed não resolve crimes sozinho."

"Maleta espiã" em ambientes corporativos

A PF não está sozinha na adoção da "supertecnologia". As 27 Secretarias de Segurança Pública --responsáveis pelas polícias Civil e Militar nos Estados-- do Brasil possuem no mínimo um equipamento do tipo. Na PF, toda superintendência possui ao menos uma maleta. Também adotam a "maleta espiã" o MPF (Ministério Público Federal), a PRF (Polícia Rodoviária Federal), corregedorias de Polícia Militar, Exército e Marinha, entre outros órgãos governamentais.

Mais que isso, a legislação brasileira não impede que a "maleta espiã" seja livremente vendida para quem estiver disposto a investir entre R$ 100 mil e R$ 500 mil no equipamento, dependendo da configuração. Bancos, empresas de auditoria e outras grandes corporações possuem e usam a "maleta espiã" em seus ambientes corporativos.

Apesar disso, a fabricante afirma que não vende para qualquer um e que faz uma análise de perfil antes de autorizar a concretização de um negócio. "Fora órgãos governamentais, escolhemos com muito critério nossos clientes. Não vendemos para pessoas físicas e só vendemos para empresas que parecem realmente precisar do instrumento na segurança de seus negócios", afirma o diretor de vendas da Cellebrite.

Oliveira diz que a empresa recusa clientes "o tempo todo". "O pior que é você diz que custa meio milhão, e o cara continua disposto a pagar. Uma vez um empresário queria comprar uma maleta de qualquer jeito para investigar o celular da filha e da mulher e não se conformou que não vendemos para ele", afirma. Há casos mais delicados, como o da família que gostaria de recuperar o conteúdo do celular de um parente que se suicidou sem deixar explicações. "Mesmo assim não vendemos."

Ele alerta ainda que mesmo os agentes da lei autorizados a operar o equipamento têm de tomar cuidado para não passar dos limites e quebrar alguma lei. "A extração de dados só pode ser feita em aparelhos apreendidos com autorização judicial", diz. "Agora, não temos como controlar se os clientes estão fazendo mau uso da tecnologia. Um tempo atrás, soubemos de um policial que tinha acesso à maleta e estava vendendo extrações de celulares por baixo do pano. Ele foi descoberto e preso."

De acordo com o Artigo 7 do Marco Civil da Internet --aprovado em 2014 e que estabelece princípios, garantias, direitos e deveres para o uso da internet no Brasil -- é assegurada a inviolabilidade e privacidade de informações, conteúdo e comunicações particulares armazenadas em um aparelho ou por meio da internet, salvo ordem judicial.

Assim, a "maleta espiã" pode ser usada apenas por agentes do Estado em celulares apreendidos mediante autorização judicial. Porém, há exceções, como no caso de telefones celulares corporativos, nos quais a empresa que é dona do aparelho pode resolver fazer uma devassa.

"Mesmo a extensão da ordem judicial de busca e apreensão é uma questão controversa", afirma Carlos Affonso Souza, diretor do ITS (Instituto de Tecnologia e Sociedade). "Afinal, a ordem judicial de busca e apreensão autoriza a busca nas informações contidas no aparelho, mas inclui também uma busca nas nuvens conectadas a ele, já que a rigor a informação nelas está fora do celular? Ou é necessário oficiar a empresa dona do servidor em questão e notificar ou pedir a ela o acesso, como normalmente é feito? É um assunto polêmico."

Celulares são maioria entre eletrônicos apreendidos

De acordo com Rafael Velasquez, sócio e representante da empresa que vende as "maletas espiãs" em território nacional, cerca de 90% das vendas são para entes governamentais e 10% para empresas privadas. "Nesta semana, estive em um laboratório de criminalística de uma das polícias que usam o Ufed", diz ele.

"De cada 300 aparelhos eletrônicos que chegam ao laboratório para serem analisados, 250 são telefones celulares. A proporção está subindo e é a mesma em todo o Brasil", afirma. Velasquez não abre o faturamento com a "maleta espiã", mas diz que o produto é o carro-chefe de vendas da sua empresa, a TechBiz Soluções Forenses. "A aplicação é muito versátil: o equipamento é cada vez mais fundamental em casos de pedofilia, tráfico de drogas e armas, fraudes bancárias, praticamente qualquer crime hoje, de um jeito ou de outro, passa pelo celular."

Na tragédia de Santa Maria (RS) --na qual 242 pessoas morreram em um incêndio na boate Kiss, em janeiro de 2013--, por exemplo, a polícia extraiu o conteúdo dos celulares das vítimas para recuperar fotos e vídeos e entender o que havia acontecido naquela noite.

Gigantes da tecnologia não comentam

Grandes empresas mundiais de tecnologia, como Apple, Microsoft, Google e Facebook, não comentam o tema. O UOL perguntou, por meio de suas assessorias de imprensa, se elas confirmavam a quebra de segurança de seus sistemas nos celulares e a partir deles, assim como se havia algo a acrescentar ou informar, mas elas preferiram não falar sobre o caso.

Em resposta, Google e Apple encaminharam links sobre suas políticas de privacidade, nos quais informam que não criam ou ajudam a criar caminhos para burlar a segurança e a privacidade de seus dispositivos e aplicativos. As empresas dizem também que não compartilham informações de clientes com governos e polícias sem a devida ordem judicial e que mesmo assim há limites na cooperação. Sobre a existência e efetividade da "maleta espiã", não há nenhuma informação.

No início de 2016, ganhou destaque na mídia norte-americana um processo que o FBI (grosso modo, a PF dos Estados Unidos) moveu contra a Apple. Os investigadores queriam ajuda da empresa para quebrar senha e criptografia do aparelho de um terrorista que havia cometido um atentado e estava morto.

A Apple recusou-se a ajudar e o caso seguiu na Justiça dos EUA até que o FBI retirou a ação e informou que já havia encontrado outra solução para invadir o aparelho em uma empresa terceirizada. O FBI nunca comentou os detalhes, mas fontes anônimas ouvidas pela imprensa norte-americana na época confirmaram que foi usada a "maleta espiã".

As 25 licenças de uso adquiridas pela PF no ano passado, a R$ 18 mil cada uma, vencem em agosto e ainda não foram renovadas, de acordo com informações do Portal da Transparência e do "Diário Oficial da União".

Segundo o fabricante, a "maleta espiã" não para de funcionar, mas para de receber atualizações e suportar novos modelos lançados após a última atualização. Procurada pelo UOL para comentar a história e tirar dúvidas sobre o assunto, a Polícia Federal, por meio de sua assessoria de imprensa, não respondeu aos questionamentos.

40 Comentários

Essa discussão está encerrada

Não é possivel enviar novos comentários.

O autor da mensagem, e não o UOL, é o responsável pelo comentário. Reserve um tempo para ler as Regras de Uso para comentários.

A maleta, na foto em que aparece fechada, esta mais 'lascada' que o baú da minha moto !

A PF está certa tem que prender esses pedópofilos